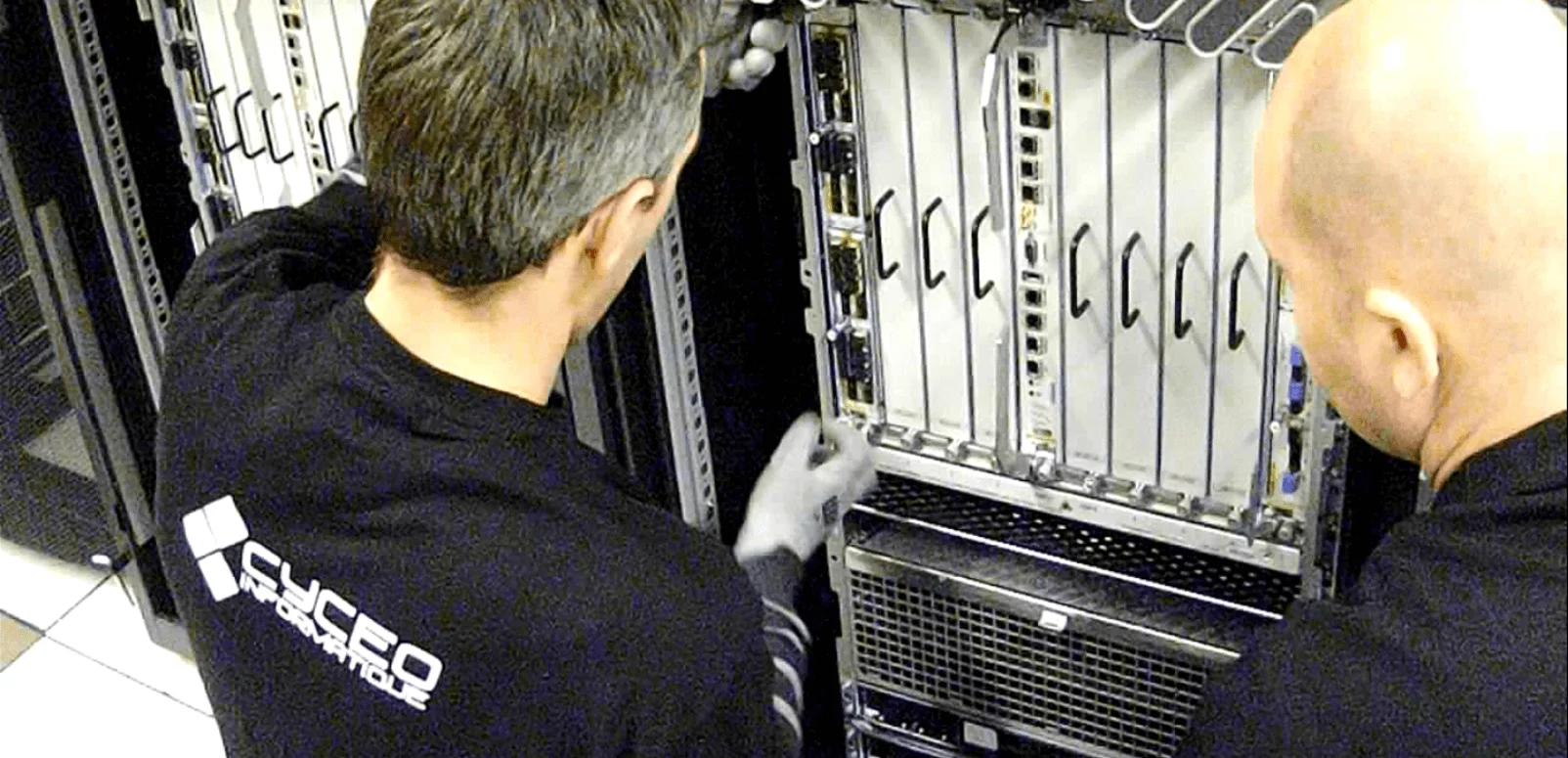

Décommissionnement

des machines en fin de vie

Le décommissionnement efficace des machines obsolètes est une tâche importante pour les organisations afin de garantir la sécurité des données, le respect de l’environnement, et une gestion efficace des ressources.

La meilleure méthode pour y parvenir comprend plusieurs étapes clés, structurées autour des principes de sécurité, de conformité et d’écologie.

Pourquoi établir un protocole pour le décommissionnement des machines obsolètes ?

Un protocole pour le décommissionnement des machines obsolètes est essentiel pour sécuriser les données, respecter les obligations légales et éthiques, optimiser les ressources, et minimiser l’impact environnemental.

Il représente une pratique de gouvernance IT responsable, reflétant l’engagement d’une organisation envers la sécurité, la conformité, et la durabilité.

Quels sont les enjeux importants, le protocole répond-il ?

Un protocole établi évite de réinventer la roue à chaque fois, permet un décommissionnement méthodique et limite les erreurs.

Il permet de s’assurer que les disques durs et supports de stockage sont correctement effacés ou détruits avant mise au rebut.

Certaines industries ont des exigences strictes concernant la gestion des données et des équipements en fin de vie (santé, finance, etc.). Suivre un protocole aide à rester en conformité.

Un protocole favorise un recyclage et une élimination appropriés des composants.

Certains composants peuvent être réutilisés ou revendus. Un processus standardisé optimise la récupération de valeur.

Les déchets électroniques représentent un défi écologique s’ils ne sont pas traités correctement.

Documenter le processus assure une prise en charge responsable jusqu’au bout et fournit une piste d’audit.

Au-delà des considérations opérationnelles, un tel protocole répond à des enjeux importants de protection des données, de développement durable, de santé publique et de bonne gouvernance pour l’entreprise.

Identifier les équipements à décommissionner : Faites un inventaire complet des machines obsolètes et évaluez leur état pour déterminer s’ils peuvent être réutilisés, vendus, donnés, recyclés ou doivent être détruits.

Sauvegarder les données importantes : Avant de procéder au décommissionnement, assurez-vous que toutes les données importantes sur les appareils sont sauvegardées de manière sécurisée.

Effacer les données de manière sécurisée : Utilisez des logiciels certifiés pour effacer toutes les données des disques durs et autres supports de stockage afin de prévenir tout risque de fuite de données. La méthode de suppression doit être conforme aux standards reconnus, tels que le NIST SP 800-88 pour la réinitialisation sécurisée.

Vérifier les licences logicielles : Assurez-vous que toutes les licences logicielles associées aux équipements décommissionnés sont soit transférées, soit résiliées conformément aux termes du contrat de licence.

Évaluer la possibilité de réaffectation : Si les équipements sont encore fonctionnels mais simplement obsolètes pour vos besoins, envisagez de les réaffecter en interne ou de les donner à des écoles, des ONG, ou des institutions qui pourraient en avoir besoin.

Choisir des recycleurs certifiés : Pour les équipements qui ne peuvent être ni réaffectés ni donnés, optez pour un recyclage responsable. Assurez-vous de travailler avec des entreprises de recyclage certifiées qui respectent les normes environnementales pour le traitement des déchets électroniques.

Destruction sécurisée : Pour les équipements qui contiennent des données sensibles ne pouvant être effacées de manière sécurisée ou pour les supports de stockage endommagés, optez pour une destruction physique. Cela doit être effectué de manière sécurisée et écologique. Conserver les bons de destruction.

Documentation et Conformité

Documenter le processus

Tenez à jour une documentation détaillée du processus de décommissionnement pour chaque appareil, y compris la suppression des données, la réaffectation, ou le recyclage. Cela est crucial pour la conformité réglementaire et pour répondre aux audits internes ou externes.

Protocole pour le décommissionnement des machines obsolètes

En adoptant une approche méthodique et en respectant ces étapes, les organisations peuvent s’assurer que le processus de décommissionnement des machines obsolètes est réalisé de manière sécurisée, responsable et conforme aux réglementations en vigueur.

Ce protocole garantit non seulement la sécurité et la confidentialité des données lors du décommissionnement des équipements informatiques, mais il favorise également une approche responsable et écologique en matière de gestion des déchets électroniques.

Il est important de réviser et d’ajuster ce protocole en fonction des spécificités de l’organisation, des changements technologiques et des exigences légales.